云上數(shù)據(jù)安全最佳實(shí)踐 夯實(shí)基礎(chǔ)軟件服務(wù)防護(hù)基石

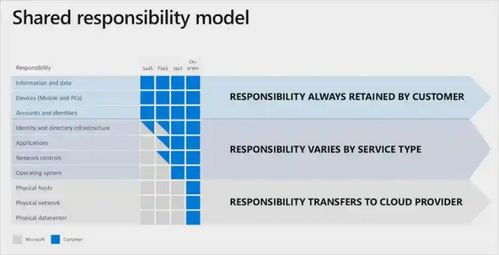

隨著企業(yè)數(shù)字化轉(zhuǎn)型的深入,將核心業(yè)務(wù)與數(shù)據(jù)遷移至云端已成為主流趨勢。云環(huán)境在帶來彈性、敏捷與成本優(yōu)勢的也引入了新的安全挑戰(zhàn)。數(shù)據(jù)作為數(shù)字時(shí)代最核心的資產(chǎn),其安全防護(hù)是云上生存與發(fā)展的生命線。本文將聚焦于基礎(chǔ)軟件服務(wù)層面,探討云上數(shù)據(jù)安全的關(guān)鍵最佳實(shí)踐,旨在幫助企業(yè)構(gòu)建一個(gè)堅(jiān)實(shí)、可信的數(shù)據(jù)安全底座。

一、 身份與訪問管理(IAM):安全的第一道閘門

在云端,傳統(tǒng)的網(wǎng)絡(luò)邊界變得模糊,身份成為了新的安全邊界。強(qiáng)化身份與訪問管理是保障數(shù)據(jù)不被未授權(quán)訪問的首要步驟。

- 遵循最小權(quán)限原則:為每一個(gè)用戶、服務(wù)賬號或應(yīng)用程序分配完成其任務(wù)所必需的最小權(quán)限,定期審查和清理閑置權(quán)限,避免權(quán)限泛濫。

- 啟用多因素認(rèn)證(MFA):對所有具備管理權(quán)限或能訪問敏感數(shù)據(jù)的賬戶強(qiáng)制執(zhí)行MFA,顯著提升賬戶破解難度。

- 使用角色分離:將管理、運(yùn)維、審計(jì)等職責(zé)分配給不同的角色和人員,避免權(quán)力過度集中。

- 利用臨時(shí)憑證:對于應(yīng)用程序間的訪問,盡量使用云服務(wù)商提供的臨時(shí)安全憑證(如AWS STS、Azure Managed Identities),而非長期保存的靜態(tài)密鑰。

二、 數(shù)據(jù)加密:靜態(tài)與傳輸中的雙重護(hù)甲

加密是保護(hù)數(shù)據(jù)機(jī)密性的核心技術(shù),需貫穿數(shù)據(jù)生命周期的始終。

- 靜態(tài)數(shù)據(jù)加密:

- 服務(wù)端加密:充分利用云存儲(如對象存儲、數(shù)據(jù)庫、塊存儲)提供的服務(wù)端加密功能,通常由云服務(wù)商管理密鑰,實(shí)現(xiàn)開箱即用的安全。

- 客戶端加密:對于極度敏感的數(shù)據(jù),可在數(shù)據(jù)上傳至云端前,在客戶端使用自行管理的密鑰進(jìn)行加密。這樣,云服務(wù)商也無法訪問明文數(shù)據(jù),實(shí)現(xiàn)“客戶唯一掌控”。

- 傳輸中數(shù)據(jù)加密:

- 強(qiáng)制使用TLS/SSL等安全協(xié)議進(jìn)行數(shù)據(jù)傳輸,確保數(shù)據(jù)在網(wǎng)絡(luò)中移動時(shí)不被竊聽或篡改。

- 在虛擬私有云(VPC)內(nèi)部或?qū)Φ冗B接中,也應(yīng)考慮啟用傳輸加密,實(shí)施深度防御。

- 密鑰生命周期管理:使用專業(yè)的云密鑰管理服務(wù)(如KMS)來安全地生成、存儲、輪換和銷毀加密密鑰,切勿將密鑰硬編碼在代碼或配置文件中。

三、 日志記錄與監(jiān)控:洞察威脅的“火眼金睛”

持續(xù)、全面的監(jiān)控和審計(jì)是發(fā)現(xiàn)異常、追溯事件、滿足合規(guī)要求的基礎(chǔ)。

- 集中化日志收集:啟用并配置所有基礎(chǔ)服務(wù)(如計(jì)算實(shí)例、數(shù)據(jù)庫、存儲桶、網(wǎng)絡(luò)流日志)的審計(jì)日志功能,將所有日志集中發(fā)送至安全的日志管理服務(wù)或SIEM系統(tǒng)。

- 關(guān)鍵監(jiān)控告警:針對高風(fēng)險(xiǎn)操作設(shè)置實(shí)時(shí)告警,例如:未授權(quán)API調(diào)用、大量數(shù)據(jù)下載、加密密鑰的非正常使用、IAM策略變更、匿名訪問存儲桶等。

- 定期審計(jì)與分析:定期(如每周或每月)審查訪問日志、配置變更記錄,利用自動化工具或機(jī)器學(xué)習(xí)模型分析用戶行為,識別偏離基線的可疑活動。

四、 漏洞管理與配置安全:消除內(nèi)生風(fēng)險(xiǎn)

云上服務(wù)的安全性不僅取決于云平臺本身,更與企業(yè)自身的配置和管理息息相關(guān)。

- 基礎(chǔ)鏡像安全:為虛擬機(jī)、容器等使用經(jīng)過加固的、來源可信的基礎(chǔ)鏡像,并定期更新以包含最新的安全補(bǔ)丁。

- 自動化配置檢查與合規(guī)性評估:利用云安全態(tài)勢管理(CSPM)工具或云服務(wù)商原生服務(wù)(如AWS Config, Azure Policy, GCP Security Command Center),持續(xù)自動掃描云資源配置,確保其符合內(nèi)部安全策略與行業(yè)標(biāo)準(zhǔn)(如CIS基準(zhǔn)),并即時(shí)修復(fù)不合規(guī)項(xiàng)。

- 依賴組件管理:對所使用的開源軟件、第三方庫、應(yīng)用程序框架進(jìn)行清單管理,及時(shí)更新以修復(fù)已知漏洞。

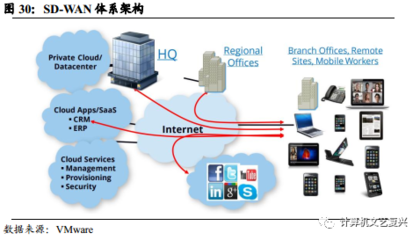

五、 網(wǎng)絡(luò)隔離與微隔離:構(gòu)筑精細(xì)化的防御縱深

即使在云端,通過網(wǎng)絡(luò)層面限制不必要的訪問路徑也至關(guān)重要。

- 網(wǎng)絡(luò)分段:利用VPC、子網(wǎng)、安全組/網(wǎng)絡(luò)ACL,將生產(chǎn)環(huán)境、測試環(huán)境、管理環(huán)境進(jìn)行邏輯隔離。遵循“默認(rèn)拒絕”原則,僅開放必要的端口和協(xié)議。

- 實(shí)施微隔離:在虛擬化或容器化環(huán)境中,實(shí)施基于工作負(fù)載身份(而非IP地址)的精細(xì)訪問控制策略,限制東西向流量,即使攻擊者突破邊界,也難以橫向移動。

- 私有端點(diǎn)與專用連接:對于訪問數(shù)據(jù)庫、存儲等關(guān)鍵后端服務(wù),盡量使用VPC端點(diǎn)、私有鏈接或VPN/專線,避免其暴露在公共互聯(lián)網(wǎng)上。

云上數(shù)據(jù)安全并非一勞永逸的產(chǎn)品部署,而是一個(gè)貫穿于基礎(chǔ)軟件服務(wù)設(shè)計(jì)、部署、運(yùn)維全生命周期的持續(xù)過程。它要求企業(yè)將安全思維“左移”,融入DevSecOps文化,并充分利用云平臺提供的原生安全能力。通過系統(tǒng)性地實(shí)施上述在身份、加密、監(jiān)控、配置和網(wǎng)絡(luò)層面的最佳實(shí)踐,企業(yè)能夠?yàn)槠湓粕蠑?shù)據(jù)構(gòu)建一個(gè)多層次、縱深防御的安全體系,在享受云計(jì)算紅利的牢牢守護(hù)住自身的數(shù)字資產(chǎn)與核心競爭力。

如若轉(zhuǎn)載,請注明出處:http://m.wuliuquan.com.cn/product/52.html

更新時(shí)間:2026-02-28 17:58:36